Windowsサーバー Active Directory(AD)は、20年以上にわたってID管理の基礎となっています。 しかし、世界的パンデミックにおいて、組織がリモートワーカーにサービスを提供するための新たな課題に直面するにつれて、パブリッククラウドに保存されている基幹業務アプリケーションとデータへのアクセスが優先リストの上位になりました。

このホワイトペーパーでは、オンプレミスのWindowsサーバー Active DirectoryをMicrosoft AzureおよびMicrosoft 365に拡張するためのさまざまなオプションについて説明します。組織は、現在Windows Server Active DirectoryでユーザーIDを管理する方法を変更することなく、クラウドアプリケーションへのアクセスを保護できます。

- Azure Active Directoryとは何か?

- SSO方式とハイブリッドトポロジを選択して、Windowsサーバー ADをAzure Cloudに拡張

- Windowsサーバー Active DirectoryとAzure Active Directory間の同期管理

- 日常のユーザー管理

- Windowsサーバー ADとAzureの統合が容易に

- UserLock:オンプレミスActive Directory IDを使用してクラウドアクセスを保護

Azure Active Directoryとは何か?

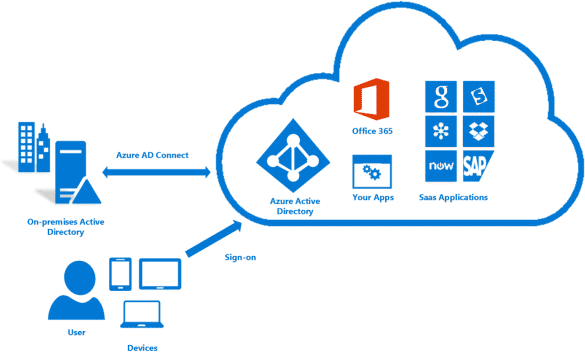

Azure Active Directory は、Microsoftのクラウド向けID管理プラットフォームです。ユーザーがMicrosoft 365などのクラウドアプリにログインすると、Azure ADはアクセスを許可する前にユーザーIDを認証します。 Azure ADは、SalesforceやServiceNowなどのサードパーティのクラウドSaaSプラットフォーム、および社内で開発されたクラウドアプリとも連携します。

Azure Active Directoryは、Windowsサーバー Active Directoryがクラウドに「リフトアンドシフト(lifted and shifted)」されただけではありません。 Azure ADは、クラウドアプリを提供するためにゼロから設計されました。 Kerberos / NTLM認証、グループポリシー、LDAP、ドメイン参加などのWindowsサーバープロトコルやサービスはサポートしていません。 AzureにWindows Serverドメインコントローラーを展開するオプションのマネージドサービスであるAzure Active Directory Domain Serviceは、インターネットインフォメーションサービス(IIS)やin-houseで開発されたアプリなどのレガシーアプリをリフトアンドシフトしたい組織向けに、レガシーサービスとプロトコルのサポートを追加します。

Azure ADは、OAuth 2.0、SAML、OpenIDなどのクラウドアプリ用に構築されたフェデレーションID管理プロトコルを使用します。 Azure AD Conditional Access やAzure Identity Protectionは、クラウドアプリとデータへのアクセスをさらに安全にします。 Microsoftは、Azure ADに新しいセキュリティ機能を定期的に追加しており、その一部は、ハイブリッドセットアップのWindowsサーバー ADで使用できます。

SSO方式とハイブリッドトポロジを選択して、Windowsサーバー ADをAzureクラウドに拡張

オンプレミスのWindowsサーバー ADに多額の投資が行われているため、組織は、ユーザーやIT運用を中断することなく、クラウドアプリへの認証を管理するために引き続き使用したいと考えています。 この問題を解決するために、Microsoft Azure AD Connectは、クラウドアプリも使用する

Azure AD Connectとは何か?

Azure AD Connectは、Windowsサーバー ADユーザーアカウントをAzure ADに同期する無料のアプリケーションです。 ユーザーのWindows Server ADパスワードハッシュをAzure ADに同期するか、パスワードをオンプレミスに保ちながらWindowsサーバー ADにユーザーを認証させるかを選択できます。 どちらの方法も、ユーザーがシングルサインオンでクラウドサービスにログインするための安全な方法を提供します。

パスワードハッシュ同期

Microsoft では、ほとんどのハイブリッドAD環境でパスワードハッシュ同期を推奨しています。これは、展開が簡単で安全であり、最も幅広いAzure AD機能をサポートしているためです。 セキュリティを向上させるために、ユーザーのパスワードハッシュが再度ハッシュされてから、クラウドに同期されます。

パススルー認証

パスワードハッシュをクラウドに同期したくない組織、またはWindowsサーバー ADのセキュリティとパスワードポリシーを適用したい組織の場合、パススルー認証(PTA)はパスワードハッシュ同期の代替手段です。

Azure ADは、パスワード検証要求をWindowsサーバー ADに送信します。 これを容易にするために、1つ以上のPTAエージェントがオンプレミスに展開されます。 パスワードハッシュの同期なしで使用した場合、PTAはAzure ADドメインサービス、Azure AD Connect Health、またはAzure Identity Protectionのリークされた資格情報機能では機能しません。

Azure AD Connect vs. Active Directoryフェデレーション サービス

Active Directoryフェデレーション サービス (ADFS)は、Windowsサーバー ADのコンポーネントであるスタンドアロンのフェデレーションIDソリューションです。 Windows Server ADユーザーにMicrosoft 365 SSO機能を提供するために使用できますが、展開と管理は複雑です。 ADFSには、高可用性のために証明書、SQL Server、Windows Server、およびフェールオーバークラスタリングが必要です。

ほとんどの場合、ADFSはAzure AD Connectのパスワードハッシュ同期またはPTAに勝る利点を提供しません。 MicrosoftはADFSを推奨しなくなりましたが、Azure AD Connectは、ADFSを使用することを選択した場合に、ADFSのインストールと構成を支援します。

ハイブリッドADトポロジ

最も一般的なAzure AD Connectトポロジは、単一のフォレストを単一のAzure ADテナントと同期します。 Azure AD Connectの高速インストールオプションを使用すると、パスワードハッシュ同期を使用して簡単にデプロイできます。

オンプレミスのADフォレストが複数ある場合は、単一のAzure AD Connect同期サーバーを使用してそれらすべてを同期できます。 Azure AD Connectは、オンプレミスユーザーを統合して、Azure ADで1回だけ表示されるようにします。 複数の切断されたADフォレストがある場合、Azure AD Connectクラウドプロビジョニングエージェントはブリッジとして機能できます。

Windows Server Active DirectoryとAzure Active Directory間の同期管理

選択した認証方法とトポロジを使用してAzure AD Connectを構成すると、オンプレミスのADユーザーをAzure ADに同期するためにバックグラウンドで実行されます。 デフォルトでは、一部の属性のみが同期されます。 Azure AD ConnectがAzure ADに同期するADユーザーアカウント属性を選択できます。 たとえば、個人を特定できる情報などの機密情報を含む属性がAzure ADに同期されないようにすることができます。

Azure Active Directory機能とWindows Server Active Directoryを統合

同期プロセスは一方向ですが、一部の属性で「ライトバック(writeback)」を有効にすることができるため、クラウドで更新されると、それらはオンプレミスADに同期されます。 最も一般的な例は、パスワードの書き戻しです。

Azure ADのセルフサービスパスワードリセット機能では、ハイブリッド展開でユーザーのパスワードをWindowsサーバー ADに書き戻す必要があります。 グループライトバックを使用すると、オンプレミスのExchange Serverもある場合に、オンプレミスのActive DirectoryでMicrosoft 365グループをプロビジョニングできます。

Azure AD Connect Health と High Availability

Azure AD Connect Healthは、オンプレミスエージェントを使用して情報をクラウドに送信します。 ITは、オンラインポータルを使用してオンプレミスのIDインフラストラクチャを監視し、Azureへの信頼性の高い接続を維持できます。 ただし、パススルー認証を選択した場合、Azure AD Connect HealthはPTAエージェントを監視できないため、信頼性の問題が発生する可能性があります。

Microsoftは、単一のAzure ADテナントに複数のAzure AD Connect同期サーバーを展開することをサポートしていません。 同期に高可用性が必要な場合は、Azure AD Connectをステージングモードでデプロイし、プライマリ同期サーバーに障害が発生した場合にステージングモードサーバーにフェイルオーバーできます。 フェイルオーバーは、Azure AD Connectウィザードを使用して管理されます。

日常のユーザー管理

ユーザーは、Active Directoryユーザーとコンピューター(ADUC)コンソール、Active Directory管理センター(ADAC)、PowerShellなど、現在Active Directory用に使用しているツールを使用して管理できます。 新しいオンプレミスADユーザーを作成すると、Azure AD Connectは、Windows Server ADアカウントを表すユーザーオブジェクトをAzure ADに自動的に作成します。

その後、ユーザーはITからの介入なしに、ローカルドメインとクラウドアプリにアクセスできます。 Azure AD Connectは、変更された属性が同期オプションで有効になっている場合、既存のWindowsサーバー ADユーザーアカウントに加えた変更も自動的に同期します。

ハイブリッドExchange Server環境では、Exchange管理センター(EAC)に、新しいハイブリッドクラウドアカウントの作成と、クラウド内の新しいユーザーのメールボックスの自動プロビジョニングのサポートが含まれています。 したがって、Exchange Onlineでメールボックスを手動で作成する必要はありません。

Windowsサーバー ADとAzureの統合が容易に

Microsoftは、オンプレミスのADフォレストをAzure ADと簡単に統合できるようにしました。 Azure AD Connectは、Microsoftが推奨する認証方法であるパスワードハッシュ同期を選択した場合、簡単にセットアップできます。設定をカスタマイズする必要がない場合、エクスプレスインストールオプションはすべての面倒な作業を行います。 PTAの構成はより複雑であり、高可用性を実現するには、少なくとも3つのPTAエージェントを展開する必要があります。 Azure AD ConnectはADFSの展開を簡素化するのに役立ちますが、可能であればPTAの使用を検討する必要があります。

しかし、最良の部分は、Azure AD ConnectがWindowsサーバー ADの機能を拡張して、ドメインユーザーにクラウドアプリへのシームレスなシングルサインオンを提供することです。また、IT部門は、組織に付加価値を提供しながら、使い慣れたツールを使用してユーザーIDを管理し続けることができます。すでにADをOracle Identity Managementなどのサードパーティプラットフォームと統合している組織は、Active Directoryを使用してユーザーIDを一元管理し続けながら、Azure AD Connectを使用してADをAzure ADと同期できます。

UserLock:Active Directory IDを使用してクラウドアクセスを保護

UserLockはMicrosoft Active Directoryと直接連携して、Office365やその他のクラウドアプリケーションへのアクセスを管理するための簡単な代替手段を提供します。 これにより、各ユーザーは既存のAD IDを使用して1回だけログインし、ネットワークリソースと複数のクラウドサービスの両方にシームレスにアクセスできます。

標準のWindows Serverに数分でインストールされ、引き続きActive Directoryを信頼できるユーザーディレクトリとして使用し、SAML 2.0プロトコルとOIDCプロトコルの両方をサポートして、複数のクラウドアプリケーションのフェデレーション認証を可能にします。

UserLockのきめ細かい多要素認証と組み合わせることで、組織はWindowsサーバー ADをID管理ソリューションとして保持しながら、クラウドで機能するように拡張できるようになりました。

SSOとMFAは、複雑で、コストがかかり、混乱を招くものである必要はありません。 UserLockは、Active Directoryへの投資を活用して、効果的で詳細かつ手頃なセキュリティを提供するソリューションを提供します。